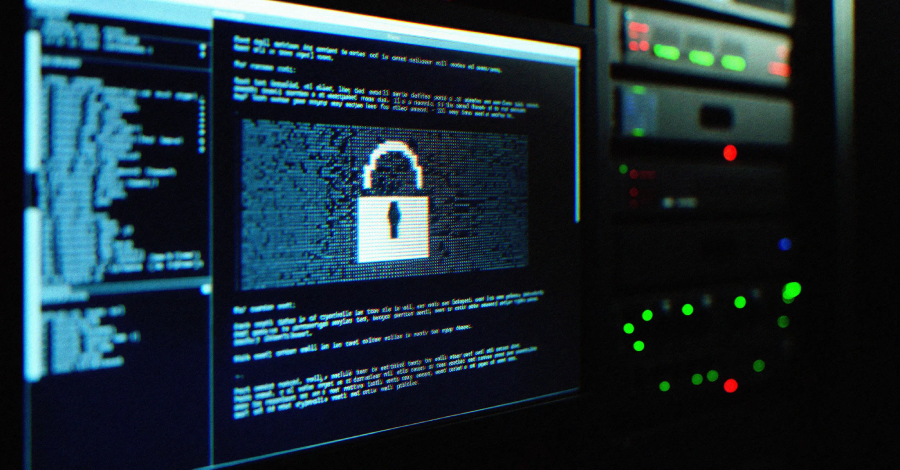

Ransomware burla más de 300 sistemas de seguridad

Ataques de Qilin y Warlock exponen fallas críticas en defensa digital empresarial

Los grupos de ransomware Qilin y Warlock han sido identificados utilizando controladores vulnerables para desactivar más de 300 herramientas de seguridad EDR en sistemas comprometidos. La técnica, detectada en abril de 2026 por firmas de ciberseguridad, permite a los atacantes evadir la protección, infiltrarse en redes corporativas y ejecutar ataques de cifrado de datos con mayor eficacia, aumentando el riesgo para empresas y usuarios.

Los ataques emplean una estrategia conocida como “Bring Your Own Vulnerable Driver” (BYOVD), que consiste en introducir controladores legítimos pero con fallas de seguridad para obtener acceso a nivel del sistema. En el caso de Qilin, se utiliza un archivo malicioso que inicia una cadena de infección en múltiples etapas, capaz de desactivar herramientas de monitoreo, eliminar rastros y operar completamente en memoria sin ser detectado.

Además, los investigadores han confirmado que estos grupos pueden retrasar la ejecución del ransomware hasta seis días después de infiltrarse, lo que les permite moverse dentro de la red, robar datos y maximizar el impacto del ataque. Qilin se ha consolidado como uno de los grupos más activos en 2026, mientras que Warlock continúa evolucionando sus tácticas, incluyendo la explotación de servidores vulnerables y el uso de herramientas legítimas para mantener persistencia en los sistemas.

Expertos en ciberseguridad advierten que las organizaciones deben reforzar la detección temprana y actualizar sus sistemas para mitigar este tipo de amenazas. Se espera que nuevas variantes de ransomware continúen perfeccionando técnicas para evadir defensas, lo que obliga a una respuesta coordinada entre empresas, gobiernos y proveedores tecnológicos.