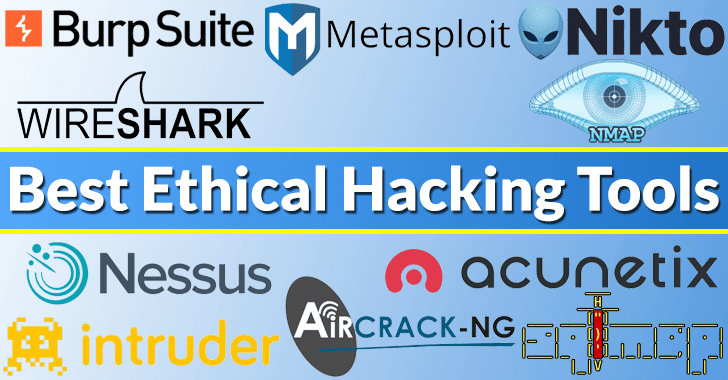

Las 15 mejores herramientas de piratería ética – 2026

Mantenerse a la vanguardia ciberseguridad significa utilizar el Las mejores herramientas de piratería ética para pruebas de penetración, evaluación de vulnerabilidad y defensa de la red.

En 2026, el panorama es más avanzado y competitivo que nunca, con herramientas que van desde clásicos de código abierto hasta soluciones de nivel empresarial.

Esta revisión de expertos cubre el Las 15 mejores herramientas de piratería ética Todo profesional de la ciberseguridad debe saberlo, centrándose en las características prácticas, las especificaciones técnicas y la usabilidad en el mundo real.

Tabla comparativa: Las 15 mejores herramientas de piratería ética (2026)

| Nombre de la herramienta | Versión gratuita | Código abierto | Pruebas de aplicaciones web | Escaneo de red | Descifrado de contraseñas |

|---|---|---|---|---|---|

| Mapa N | Sí | Sí | No | Sí | No |

| Metasploit | Sí | Sí | Sí | Sí | Sí |

| Cazador de cables | Sí | Sí | No | Sí | No |

| Suite de eructos | Sí | No | Sí | No | No |

| Nessus | Limitado | No | Sí | Sí | No |

| Acunetix | No | No | Sí | No | No |

| Juan el Destripador | Sí | Sí | No | No | Sí |

| Maltego | Limitado | No | No | No | No |

| ZAP (OWASP) | Sí | Sí | Sí | No | No |

| Kali Linux | Sí | Sí | Sí | Sí | Sí |

| Kit de herramientas para ingenieros sociales (SET) | Sí | Sí | No | No | No |

| OpenVAS | Sí | Sí | No | Sí | No |

| Resoplar | Sí | Sí | No | Sí | No |

| Ettercap | Sí | Sí | No | Sí | No |

| Invicti | No | No | Sí | No | No |

1. Mapa N

Nmap (Network Mapper) es una herramienta de escaneo de red gratuita y de código abierto que se utiliza para el descubrimiento de redes auditoría de seguridad, y evaluación de vulnerabilidad.

Identifica hosts activos, puertos abiertos, servicios en ejecución, sistemas operativos y vulnerabilidades potenciales mediante el envío de paquetes diseñados y analizando respuestas.

Especificaciones:

- Plataforma: Windows, Linux, macOS

- Licencia: Código abierto (GPL)

- Funciones principales: descubrimiento de host, escaneo de puertos, toma de huellas dactilares del sistema operativo, enumeración de servicios

Características:

- Escaneo de red rápido y personalizable

- Amplia biblioteca de scripts (NSE) para tareas de seguridad automatizadas

- Admite escaneo IPv4 e IPv6

Razón para comprar:

- Esencial para mapear y auditar cualquier infraestructura de red

- Altamente extensible y actualizado periódicamente

- Libre y de código abierto

✅ Ideal para: descubrir dispositivos de red e identificar vulnerabilidades en infraestructuras complejas

🔗 Nmap Official Website2. Metasploit

Metasploit es un marco modular de pruebas de penetración de código abierto ampliamente utilizado por profesionales de la seguridad para identificar, validar y explotar vulnerabilidades en sistemas informáticos.

Proporciona una vasta base de datos de más de 4000 exploits y cargas útiles, lo que permite a los usuarios simular ataques del mundo real, automatizar pruebas de exploits y realizar actividades posteriores a la explotación, como la escalada de privilegios exfiltración de datos, y persistencia.

Especificaciones:

- Plataforma: Windows, Linux, macOS

- Licencia: Código abierto (Metasploit Framework), Comercial (Metasploit Pro)

- Funciones principales: desarrollo de exploits, entrega de carga útil, validación de vulnerabilidades

Características:

- 2000+ exploits y 500+ cargas útiles

- Flujos de trabajo automatizados de pruebas de penetración

- Integración con Nmap, Nessus y otras herramientas

Razón para comprar:

- Líder de la industria en pruebas de exploits y equipos rojos

- Comunidad activa y actualizaciones frecuentes

- Gratis para el marco central; versión comercial para empresas

✅ Ideal para: desarrollar exploits y simular ataques del mundo real durante pruebas de penetración

🔗 → Metasploit Official Website3. Cazador de cables

Wireshark es un potente analizador de protocolos de red de código abierto que permite a los usuarios capturar, inspeccionar y analizar el tráfico de red a nivel de paquete, ya sea en tiempo real o desde archivos de captura guardados.

Admite una inspección profunda de cientos de protocolos, proporciona sólidas capacidades de filtrado y búsqueda y ofrece una interfaz fácil de usar para análisis tanto en vivo como fuera de línea.

Especificaciones:

- Plataforma: Windows, Linux, macOS

- Licencia: Código abierto (GPL)

- Funciones principales: captura de paquetes, análisis de protocolos, filtrado de tráfico

Características:

- Análisis de paquetes en tiempo real y fuera de línea

- Potentes capacidades de filtrado y búsqueda

- Amplio soporte de protocolo

Razón para comprar:

- Visibilidad inigualable del tráfico de la red

- Crucial para detectar anomalías y ataques

- Libre y de código abierto

✅ Ideal para: Realizar investigaciones forenses detalladas de la red

🔗 → Wireshark Official Website4. Suite de eructos

Burp Suite es una plataforma integral de pruebas de seguridad de aplicaciones web desarrollada por PortSwigger, en la que los evaluadores de penetración y los profesionales de seguridad confían ampliamente para identificar y explotar vulnerabilidades en aplicaciones web y API.

Sus herramientas principales incluyen un proxy de interceptación para capturar y modificar el tráfico HTTP/S, un escáner de vulnerabilidades automatizado para detectar problemas como inyección SQL y XSS, y módulos como Intruder (para ataques automatizados), Repeater (para manipulación manual de solicitudes), Decoder, Comparer y extensibilidad a través de BApp Store para complementos personalizados.

Especificaciones:

- Plataforma: Windows, Linux, macOS

- Licencia: Comercial (Edición Comunitaria disponible)

- Funciones principales: escaneo de vulnerabilidades web, interceptación de proxy, herramientas de prueba manuales

Características:

- Escáner automatizado de vulnerabilidades web

- Interceptar proxy para manipulación de tráfico

- Módulos intruso, repetidor y secuenciador

Razón para comprar:

- Kit de herramientas completo para la seguridad de aplicaciones web

- Ampliamente utilizado por profesionales y cazarrecompensas de insectos

- Ediciones comunitarias y profesionales disponibles

✅ Ideal para: Pruebas de seguridad de aplicaciones web

🔗 → Burp Suite Official Website5. Nessus

Nessus es una herramienta líder de análisis y evaluación de vulnerabilidades desarrollada por Tenable, ampliamente utilizada por profesionales de la ciberseguridad para identificar debilidades de seguridad en redes, sistemas operativos, aplicaciones, servicios en la nube y más.

Opera escaneando activos de TI en busca de vulnerabilidades conocidas, configuraciones incorrectas, parches faltantes, contraseñas predeterminadas y otros problemas de seguridad, aprovechando una base de datos extensa y frecuentemente actualizada de verificaciones de vulnerabilidades.

Especificaciones:

- Plataforma: Windows, Linux, macOS

- Licencia: Comercial (Versión limitada gratuita)

- Funciones principales: escaneo de vulnerabilidades, controles de cumplimiento, evaluación de riesgos

Características:

- 70.000+ complementos para la detección de vulnerabilidades

- Actualizaciones continuas para amenazas emergentes

- Políticas de escaneo personalizables e informes

Razón para comprar:

- Cobertura de vulnerabilidad integral y actualizada

- Interfaz fácil de usar y análisis detallados

- Escalable para organizaciones de todos los tamaños

✅ Ideal para: identificar vulnerabilidades y automatizar auditorías de cumplimiento

🔗 → Nessus Official Website6. Acunetix

Acunetix es una aplicación web automatizada y una plataforma de seguridad API que escanea sitios web y aplicaciones web en busca de vulnerabilidades como inyección SQL, secuencias de comandos entre sitios y problemas del OWASP Top 10.

Combina pruebas de seguridad de aplicaciones dinámicas (DAST) e interactivas (IAST), descubrimiento avanzado de API y aprendizaje automático para ofrecer resultados precisos y con pocos falsos positivos y una guía de remediación procesable.

Especificaciones:

- Plataforma: Windows, Linux, macOS, Nube

- Licencia: Comercial

- Funciones principales: escaneo de vulnerabilidades web, informes de cumplimiento

Características:

- Escanea HTML5, JavaScript y aplicaciones de una sola página

- Tecnología avanzada de rastreadores y escáneres

- Se integra con canalizaciones CI/CD y WAF

Razón para comprar:

- Alta precisión de detección con mínimos falsos positivos

- Escalable para entornos empresariales

- Informes de cumplimiento automatizados

✅ Ideal para: Evaluación automatizada de vulnerabilidades web

🔗 Acunetix Official Website7. Juan el Destripador

.webp)

John the Ripper es una herramienta rápida de auditoría de seguridad y descifrado de contraseñas de código abierto disponible para Unix, Windows, macOS y otras plataformas.

Admite una amplia gama de tipos de hash de contraseñas, incluidos los utilizados en Unix, Windows, Kerberos y varias bases de datos, y ofrece múltiples modos de descifrado, como diccionario, fuerza bruta (incremental), máscara y ataques híbridos.

Especificaciones:

- Plataforma: Windows, Linux, macOS

- Licencia: Código Abierto (Comunidad), Comercial (Pro)

- Funciones principales: descifrado de contraseñas, análisis hash

Características:

- Admite cientos de tipos de hash y cifrado

- Listas de palabras y reglas personalizables

- Soporte de procesamiento multiplataforma y paralelo

Razón para comprar:

- Esencial para auditoría de contraseñas y pruebas de penetración

- Código abierto y altamente personalizable

- Gran comunidad y actualizaciones frecuentes

✅ Ideal para: probar la solidez de las contraseñas y auditar las credenciales de forma segura

🔗 → John the Ripper Official Website8. Maltego

.webp)

Maltego es una poderosa plataforma de inteligencia de código abierto (OSINT) e investigación cibernética diseñada para mapear y analizar relaciones entre personas, organizaciones, dominios, direcciones IP y otras entidades digitales.

Agrega datos de una amplia gama de fuentes, incluidas redes sociales, registros públicos y fuentes de inteligencia sobre amenazas, y visualiza conexiones complejas en gráficos dinámicos e interactivos.

Especificaciones:

- Plataforma: Windows, Linux, macOS

- Licencia: Gratuita (Comunitaria), Comercial (Pro)

- Funciones principales: minería de datos, análisis de enlaces, OSINT

Características:

- Se integra con docenas de fuentes de datos

- Gráficos visuales y mapeo de relaciones

- Modos de investigación automatizados y manuales

Razón para comprar:

- Inigualable para visualizar relaciones complejas

- Esencial para la inteligencia y el reconocimiento de amenazas

- Escalable desde analistas individuales hasta equipos grandes

✅ Ideal para: recopilar inteligencia de código abierto y analizar amenazas cibernéticas emergentes

🔗 → Maltego Official Website9. ZAP (proxy de ataque OWASP Zed)

.webp)

OWASP Zed Attack Proxy (ZAP) es un Escáner de seguridad de aplicaciones web gratuito y de código abierto desarrollado por la comunidad OWASP para ayudar a identificar vulnerabilidades en aplicaciones web y API.

Actuando como un proxy intermediario, ZAP intercepta, analiza y manipula el tráfico HTTP/HTTPS entre el navegador y la aplicación, lo que permite ambos escaneo pasivo y activo para detectar amenazas como inyección SQL, secuencias de comandos entre sitios (XSS), fallas de autenticación y configuraciones inseguras.

Especificaciones:

- Plataforma: Windows, Linux, macOS

- Licencia: Código abierto (Apache 2.0)

- Funciones principales: escaneo de vulnerabilidades web, interceptación de proxy

Características:

- Herramientas de escaneo automatizadas y manuales

- Detección pasiva y activa de vulnerabilidades

- Extensible con complementos y scripts

Razón para comprar:

- Completamente gratuito e impulsado por la comunidad

- Ideal para aprendizaje y uso profesional

- Actualizado periódicamente con nuevas funciones

✅ Ideal para: Pruebas gratuitas de penetración de aplicaciones web

🔗 → ZAP Official Website10. Kali Linux

.webp)

Kali Linux es una distribución de Linux de código abierto basada en Debian diseñada específicamente para pruebas de penetración avanzadas, auditoría de seguridad y análisis forense digital.

Viene preinstalado con cientos de herramientas especializadas para tareas como evaluación de vulnerabilidades, análisis de redes inalámbricas, pruebas de aplicaciones web, análisis de malware y descifrado de contraseñas.

Especificaciones:

- Plataforma: Linux (basada en Debian)

- Licencia: Código abierto (GPL)

- Funciones principales: pruebas de penetración, análisis forense, ingeniería inversa

Características:

- 600+ herramientas de seguridad preinstaladas

- Actualizaciones frecuentes y lanzamientos continuos

- Admite dispositivos ARM e implementaciones en la nube

Razón para comprar:

- Kit de herramientas todo en uno para piratería ética

- Apoyado por una comunidad grande y activa

- Libre y de código abierto

✅ Ideal para: Sistema operativo de pruebas de penetración, capacitación en seguridad

🔗 → Kali Linux Official Website11. Kit de herramientas para ingenieros sociales (SET)

.webp)

Social-Engineer Toolkit (SET) es un marco de pruebas de penetración de código abierto desarrollado por TrustedSec, diseñado específicamente para simular ataques de ingeniería social como phishing, recolección de credenciales y clonación de sitios web.

Escrito en Python y ampliamente utilizado por profesionales de la seguridad, SET automatiza la creación y ejecución de vectores de ataque avanzados para evaluar y mejorar la resiliencia de una organización contra amenazas dirigidas a humanos.

Especificaciones:

- Plataforma: Windows, Linux, macOS

- Licencia: Código abierto (GPL)

- Funciones principales: simulación de ingeniería social, phishing, entrega de carga útil

Características:

- Vectores de ataque prediseñados (phishing, recolección de credenciales, etc.)

- Plantillas y cargas útiles personalizables

- Integración con Metasploit

Razón para comprar:

- Esencial para probar factores humanos en seguridad

- Código abierto y actualizado periódicamente

- Ampliamente utilizado en equipos rojos y capacitación en concientización

✅ Ideal para: Ingeniería social, simulación de phishing

🔗 → Social-Engineer Toolkit Official Website12. OpenVAS

OpenVAS (Open Vulnerability Assessment Scanner) es una herramienta integral de gestión y escaneo de vulnerabilidades de código abierto diseñada para ayudar a las organizaciones a identificar, evaluar y remediar vulnerabilidades de seguridad en redes, sistemas y aplicaciones.

Cuenta con una base de datos extensa y actualizada periódicamente de pruebas de vulnerabilidad de red (NVT), admite escaneo autenticado y no autenticado y proporciona informes detallados con calificaciones de gravedad y recomendaciones de mitigación.

Especificaciones:

- Plataforma: Windows, Linux

- Licencia: Código abierto (GPL)

- Funciones principales: escaneo de vulnerabilidades, evaluación de riesgos

Características:

- Base de datos de vulnerabilidades actualizada periódicamente

- Configuraciones de escaneo personalizadas

- Información detallada y orientación sobre remediación

Razón para comprar:

- Alternativa gratuita a los escáneres comerciales

- Escalable para pequeñas empresas y emprendimientos

- Impulsado por la comunidad con actualizaciones frecuentes

✅ Ideal para: Gestión de vulnerabilidades de código abierto

🔗→ OpenVAS Official Website13. Resoplar

.webp)

Snort es un potente sistema de detección y prevención de intrusiones en la red (IDS/IPS) de código abierto desarrollado y mantenido por Cisco.

Monitorea el tráfico de la red en tiempo real, analizando cada paquete frente a un conjunto personalizable de reglas para detectar y responder a actividades sospechosas como malware, ataques de denegación de servicio, escaneos de puertos y anomalías de protocolo.

Especificaciones:

- Plataforma: Windows, Linux, macOS

- Licencia: Código abierto (GPL)

- Funciones principales: detección de intrusiones, análisis de tráfico

Características:

- Análisis y alertas de paquetes en tiempo real

- Conjuntos de reglas personalizables

- Integración con SIEM y plataformas de seguridad

Razón para comprar:

- Esencial para la defensa y monitoreo de la red

- Libre y de código abierto

- Apoyado por una gran comunidad de seguridad

✅ Ideal para: Detección de intrusiones, seguridad de red

🔗 → Snort Official Website14. Ettercap

Ettercap es una herramienta de seguridad de red de código abierto que se utiliza principalmente para realizar ataques de tipo «man-in-the-middle» (MITM) en redes de área local.

Permite la interceptación, el registro y la manipulación en tiempo real del tráfico de red mediante técnicas como envenenamiento ARP y suplantación de DNS, lo que lo hace valioso para pruebas de penetración, análisis de protocolos y monitoreo de red.

Especificaciones:

- Plataforma: Windows, Linux, macOS

- Licencia: Código abierto (GPL)

- Funciones principales: ataques MITM, rastreo de paquetes, manipulación del tráfico

Características:

- Envenenamiento de ARP y filtrado de paquetes

- Detección de conexiones en vivo y filtrado de contenido

- Complementos para funcionalidad ampliada

Razón para comprar:

- Esencial para probar la seguridad y segmentación de la red

- Libre y de código abierto

- Admite ataques tanto activos como pasivos

✅ Ideal para: interceptación y análisis en tiempo real del tráfico de red para pruebas MITM

🔗 → Ettercap Official Website15. Invicti

Invicti es una aplicación web de nivel empresarial y una plataforma de seguridad API que utiliza un enfoque DAST primero para identificar y verificar vulnerabilidades explotables con alta precisión y mínimos falsos positivos.

Combina pruebas de seguridad de aplicaciones dinámicas (DAST), pruebas de seguridad de aplicaciones interactivas (IAST), seguridad de API y más, proporcionando pruebas de seguridad automatizadas, escalables y continuas integradas directamente en canalizaciones de CI/CD y flujos de trabajo de desarrolladores.

Especificaciones:

- Plataforma: Windows, Linux, Nube

- Licencia: Comercial (SaaS)

- Funciones principales: escaneo de vulnerabilidades web, pruebas automatizadas, cumplimiento

Características:

- Verificación de vulnerabilidades basada en pruebas

- API REST para automatización e integración

- Escalable a miles de aplicaciones web

Razón para comprar:

- Alta precisión y escalabilidad empresarial

- Se integra con CI/CD y herramientas de seguimiento de errores

- Excelente para grandes organizaciones con activos web complejos

✅ Ideal para: Seguridad de aplicaciones web empresariales

🔗→ Invicti Official WebsiteConclusión

Elegir las herramientas de piratería ética adecuadas es fundamental para defenderse de las amenazas cibernéticas modernas.

Las herramientas enumeradas anteriormente representan Las mejores opciones para evaluadores de penetración, analistas de seguridad y profesionales de TI en 2026.

Ya sea que necesite escanear redes, auditar aplicaciones web, descifrar contraseñas o simular ataques de ingeniería social, estas soluciones ofrecen las características, la confiabilidad y la escalabilidad para satisfacer sus necesidades.

Para conocer lo último en ciberseguridad, siga explorando y actualizando su kit de herramientas El paisaje está en constante evolución.